▶ 上期回顧

在上期SASE科普中,我們講到SASE 的核心價值不在“功能疊加”,而在“架構重構”——通過網路與安全深度融合、零信任訪問控制以及雲原生架構,SASE 讓企業安全從靜態邊界走向動態防護,讓訪問控制從信任網路轉向信任身份。

本期作為系列第三篇,將聚焦 SASE 在實際企業場景中的三個典型應用場景,解析 SASE 如何在不同網路架構與業務需求中實現“高效連接+動態安全”的融合能力。

一、多分支機構安全組網場景:實現全域互聯的智能調度

在製造、零售、物流等行業,全球化業務支撐的企業常有多個跨地域的分支機構或數據中心需要互聯,傳統的安全方案是在數據中心及各辦公點的網路邊界部署安全設備,這對企業組織的投入和運維有較高要求,且無法適應上雲趨勢,一旦業務擴張或系統數據上雲,安全風險加劇,網路架構的靈活性瓶頸則凸顯出來。

解決邏輯:SASE 以 SD-WAN 智能廣域網為底層架構,結合全球POP點實現就近接入與鏈路加速,保障跨區域通信的低時延與高可用。同時安全層面,SASE 邊緣節點內置防火牆(FWaaS)、入侵防禦(IPS)、Web應用防火牆(WAF)等組件,讓安全策略在傳輸邊緣即刻生效,防禦能力“隨流而動”。企業可通過統一雲端控制臺實現網路拓撲可視化、策略集中下發、檢測異常流量及安全日誌審計,從而實現“全局可視、統一編排”的智能安全組網體驗。

二、遠程移動與混合辦公場景:告別傳統VPN時代

現代企業由於業務規模的擴大,遠程移動與混合辦公成為新常態,通常需要面對多種身份對企業內部應用或網路的訪問需求,用戶包括內部/外包員工、供應鏈夥伴、客戶等不同角色,接入終端也有手機、平板、PC等多種類型,傳統 VPN 解決方案雖能提供統一帳號遠程接入,但這種處理方案並不適用這類場景,其次也更無法適應應用上雲趨勢(尤其有多個公有雲),另一方面VPN架構在面臨訪問時也存在“過度信任”的底層隱患:一旦帳號密碼洩露,會增加數據暴露的攻擊風險。

解決邏輯:SASE 引入零信任架構,重構訪問邏輯:原有VPN客戶端改為SDP客戶端,VPN網關改為SDP網關,關閉互聯網暴露面,啟用雲端統一身份管理(IAM) 與多因素認證(MFA),在用戶、設備、網路、時間、位置等多因素身份資訊驗證通過後,再建立安全加密傳輸通道。訪問期間,安全網關(SWG)與行為分析引擎持續檢測流量模式與異常行為,即時阻斷可疑會話,企業可實現用戶級、設備級、會話級的全程安全控制。無論是哪種身份,或者身處何地,都能獲得“隨時接入、按需放行、安全訪問”的極致體驗。

三、SaaS訪問與混合雲場景:讓雲上數據也有“安全通行護照”

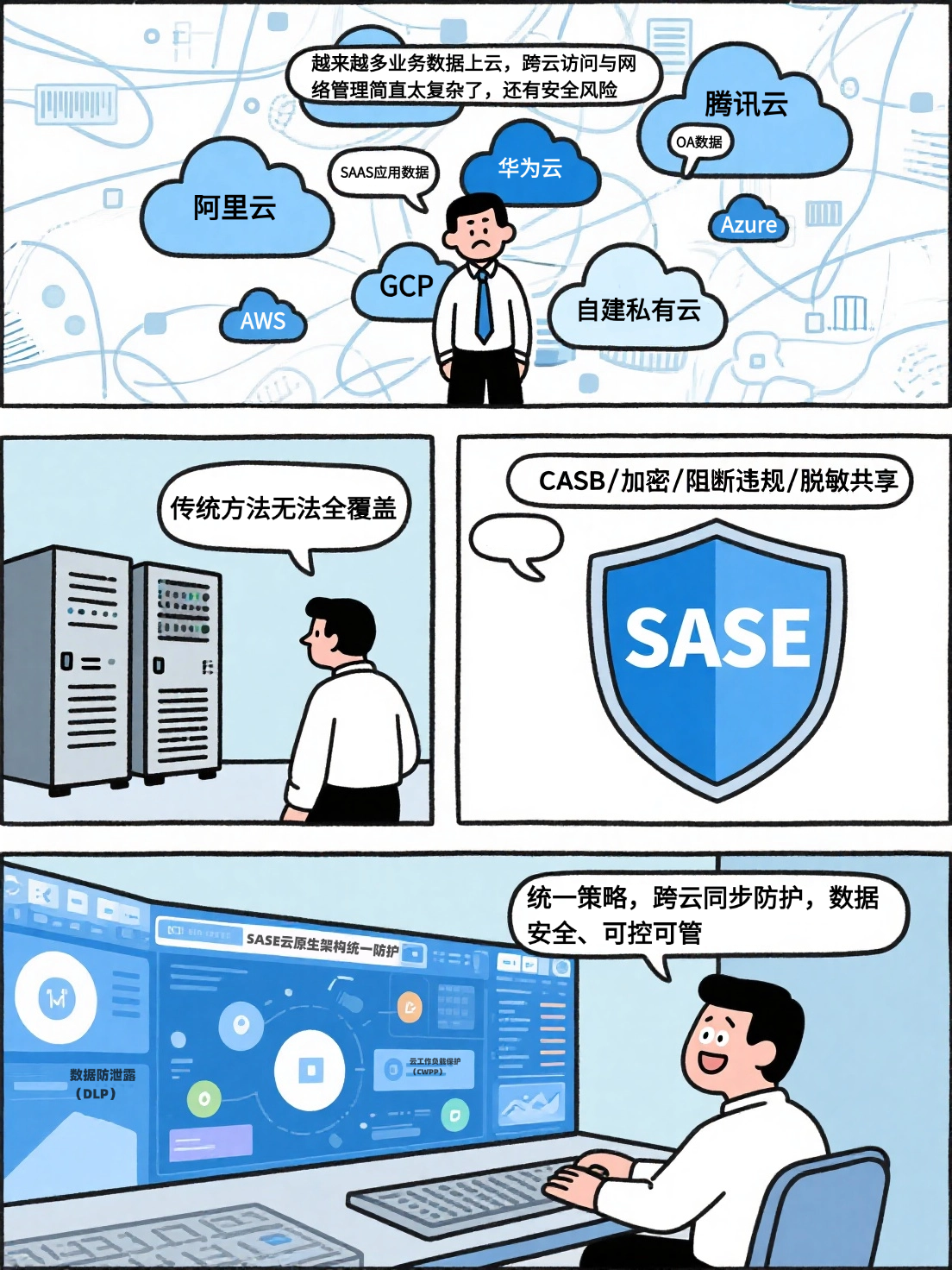

隨著數位化程度提高,企業的IT架構逐步雲化、互聯網化、移動化,對於業務分散程度較高、分支眾多的機構而言,企業數據與SaaS應用常常分散在不同的公有雲、私有雲和混合雲上,與SaaS 應用結合的多雲架構成為常態,這讓跨雲訪問與網路管理變得日趨複雜,這使得原有以數據中心為核心的網路安全架構逐漸向泛雲、分支、移動用戶等為核心的多中心方向發展,這意味著網路安全邊界逐漸變得模糊,帶來了巨大的安全挑戰。

解決邏輯:SASE 通過雲訪問安全代理(CASB)以圍繞雲資源執行企業級安全策略 ,實現對雲上各類 SaaS 平臺的統一監管,CASB位於用戶與雲服務提供商之間,通過深入可見性和精細的控制,例如自動加密敏感檔、即時阻斷違規上傳、動態共用脫敏數據來幫助企業更好地管理雲訪問,保護雲數據。同時,SASE雲原生架構具備的安全策略引擎可跨公有雲與私有雲同步執行統一防護規則,結合數據防洩露(DLP)與雲工作負載保護(CWPP)策略,確保數據在“多雲及混合雲之間”也能“有跡可循、可控可管”。

✅ 總結:SASE架構成為數位化企業的必選

SASE的價值在於——讓數位化企業在全球化、互聯網化、雲化甚至是移動化的現代發展浪潮中,真正實現用戶 “隨時隨地,安全訪問一切資源”,減輕網路IT管理者負擔,提升效率讓安全不再是“事後補丁”,而是“內嵌在企業網路連接中的安全基因”;SASE正成為未來全球化企業數字安全的必修課,而不再只是文字概念。